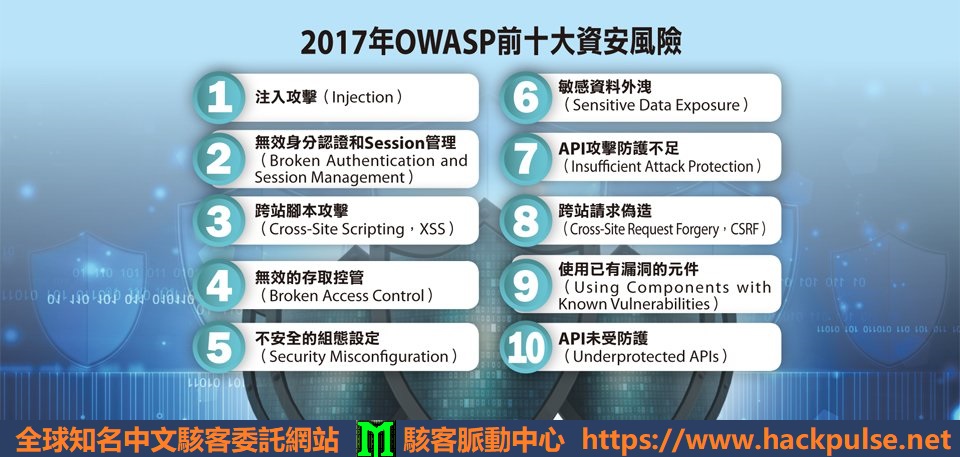

駭客攻擊成為了一個日益嚴重的問題。無論是個人用戶還是企業,都面臨著各種網絡威脅。OWASP(開放網絡應用安全項目)每隔幾年都會發布一份涵蓋當前最嚴重的網絡威脅的十大清單,這份清單被廣泛認為是網絡安全領域的權威指南。

駭客脈動中心全球知名中文駭客接單服務網站。

以下是對這十大威脅的詳細解析,並提供一些防範策略,以保護您和您的數位資產免受駭客攻擊。

1. 身份驗證失敗

身份驗證是確保用戶身份的關鍵步驟。一旦身份驗證失敗,駭客就能輕易獲取未經授權的訪問權限。常見的身份驗證失敗包括弱密碼、不安全的密碼重置流程等。

防禦策略:使用多因素驗證(MFA),設置強密碼策略,並定期更新密碼。

2. 數據暴露

數據暴露通常是由於數據傳輸不加密或不適當的數據存儲導致的。這些暴露的數據可能包含敏感的個人信息、信用卡號碼等,容易成為駭客服的目標。

防禦策略:使用HTTPS加密所有數據傳輸,確保數據在存儲時進行加密。

3. 注入攻擊

注入攻擊(如SQL注入、NoSQL注入等)是指駭客通過向應用程序注入惡意代碼來訪問或操控數據庫。這種攻擊可以導致數據泄露或系統崩潰。

防禦策略:使用預編譯語句(Prepared Statements)和存儲過程來處理輸入數據,並嚴格檢查和過濾所有用戶輸入。

4. 不安全設計

不安全設計是指應用程序在設計階段缺乏安全考慮,導致後續開發和運行中出現安全漏洞。

防禦策略:在開發過程中融入安全設計原則,並定期進行安全審計。

5. 安全配置錯誤

安全配置錯誤是指系統或應用程序的配置不當,導致系統暴露在外部威脅中。這包括未打補丁的系統、不安全的默認配置等。

防禦策略:定期更新系統和應用程序,並進行配置審查。

6. 易受攻擊的和過時的組件

使用過時或有已知漏洞的組件(如庫、框架)會使應用程序易受攻擊。

防禦策略:定期檢查和更新所有使用的組件,並及時應用安全補丁。

7. 身份和會話管理不當

會話劫持攻擊利用不當管理的身份和會話來冒充合法用戶進行操作。

防禦策略:使用安全的會話管理機制,設置合適的會話超時,並確保會話ID的隨機性和不可預測性。

8. 安全日誌和監控不足

缺乏有效的安全日誌和監控使得駭客攻擊難以被發現和應對。

防禦策略:建立完善的日誌記錄和監控系統,並定期審查日誌以發現異常行為。

9. 服務器端請求偽造(SSRF)

服務器端請求偽造攻擊允許駭客發送偽造請求,從而訪問內部系統或非公開資源。

防禦策略:限制服務器端請求的目標地址,並對輸入進行嚴格驗證和過濾。

10. 不可靠的資源整合

不可靠的資源整合是指應用程序使用了不可信的外部資源,這些資源可能包含惡意代碼或已被駭客攻擊。

防禦策略:確保所有外部資源來自可信賴的來源,並對其進行驗證。

駭客攻擊和防範總結

隨著技術的不斷進步,駭客攻擊的手段也變得更加複雜和難以防範。了解並實施OWASP十大威脅的防範策略,可以大大提高系統和應用程序的安全性。對於企業而言,僱傭專業的網絡安全團隊和定期進行安全培訓也是至關重要的。

通過深入理解這些威脅和相應的防範措施,我們可以更好地保護我們的數位資產,抵禦駭客服和駭客攻擊的風險。